恶意软件是一个大问题已不是什么秘密,无论是用于家庭银行业务和观看 Netflix 的受感染笔记本电脑,还是存储客户信用卡和银行详细信息的数百万英镑的组织。但是一旦机器感染了恶意软件会发生什么?该问题的答案取决于感染了设备的恶意软件类型,因为存在不同类型的恶意软件,每种恶意软件都有自己的恶意特征。本文将概述各种类型的恶意软件并解释它们的设计目的。,,

病毒和蠕虫,病毒是一种常见的恶意软件,通常会影响受感染设备的性能。病毒是能够在文件系统中自我复制的恶意软件的总称。病毒需要由用户手动启动,或者通过感染设备上正在运行的应用程序来启动。,病毒需要用户交互才能开始运行,而蠕虫的问题可能更大,因为它能够自动传播到其他计算机和网络,而无需用户交互。这可能是公司网络中的一个问题,因为蠕虫会枚举网络共享并使用这些共享在网络中横向移动,因此多个服务器和关键设备可能会受到感染。,

蠕虫示例 – WannaCry,Wannacry 恶意软件在发布时产生了巨大影响,因为它能够通过搜索面向公众的 SMB 端口自动传播。这对世界各地的许多组织构成了巨大威胁,因为 SMB 共享被用于合法共享文件和数据。,

广告软件,恶意软件将在很大程度上试图逃避检测,因为它不希望用户知道他们的设备已被感染。但是,如果您已经感染了广告软件,那么您就会知道它,因为您会在设备上看到大量广告。这些将显示在您的浏览器上并通过烦人的弹出窗口显示。,

广告软件示例 – DeskAd,DeskAd 是一种广告软件,一旦它在设备上站稳脚跟,就会逐渐增加它显示的浏览器广告数量,并将您的网络流量重定向到恶意网站。,

间谍软件,间谍软件将从您的设备中整理私人数据,例如您的浏览历史记录、位置、密码和购买。然后可以将这些信息出售给第三方广告商或使用已泄露的数据进行银行欺诈,

间谍软件示例 – Pegasus,Pegasus 间谍软件是由以色列公司 NSO Group 开发的,该公司的间谍软件据报道以 iPhone 为目标。这种间谍软件特别具有侵入性的原因在于,它的设计目的是允许访问设备的摄像头和麦克风。,,

勒索软件,近年来,勒索软件已成为一个巨大的问题,并为编写和设计此类恶意软件的团体带来了数百万英镑的收入。与大多数恶意软件一样,勒索软件通常通过伪装成诸如 Word 文档或 PDF 文件之类的无辜内容的电子邮件进行分发。该文件然后由不知情的用户启动,没有意识到附件的真实意图。,与大多数试图逃避检测的恶意软件不同,勒索软件希望用户知道设备已被入侵。由于备份已被删除,勒索软件将显示一条消息,建议所有文件都已加密,检索数据的唯一方法是向坏人支付赎金。这通常在比特币中,将包括有关如何使用 Tor 浏览器访问暗网的说明,并提供有关如何进行所需付款的详细信息。如果付款,那么坏人建议他们将提供解密密钥,以便可以解密数据。,

勒索软件示例 – BlackMatter、Netwalker、Cerber,Blackmatter Ransomware似乎是REvil和 Darkside 团体的合并,这些团体是 2020 年和 2021 年最多产的两个勒索软件团体。它们被归因于针对 Colonial Pipeline 和 JBS 的具有里程碑意义的攻击,以及臭名昭著的 Travelex 事件。该组织及其客户遭受数月的中断。,Netwalker Ransomware由名为“Circus Spider”的网络犯罪组织于 2019 年创建。Circus Spider 是“Mummy Spider”网络犯罪组织的新成员之一。从表面上看,Netwalker 的行为与大多数其他勒索软件变体一样,通过网络钓鱼电子邮件建立最初的立足点,然后窃取和加密敏感数据以获取巨额赎金。,不幸的是,Netwalker 不仅仅是将受害者的数据作为人质。为了表明他们是认真的,Circus Spider 会在网上泄露一份被盗数据的样本,声称如果受害者没有及时满足他们的要求,他们会将其余的数据发布到暗网上。Circus Spider 将一名受害者的敏感数据泄露到暗网上的一个受密码保护的文件夹中,并在线发布了密钥。,

键盘记录器,键盘记录功能对恶意软件作者特别有价值,因为它会记录任何击键。因此,如果输入密码或输入银行详细信息进行购买,则恶意软件将捕获此信息并将其传输给坏人,以便他们可以重复使用此信息。,

木马和老鼠,特洛伊木马的名字来源于历史上的特洛伊木马。原因是木马恶意软件通常会伪装成可能吸引用户的软件,例如游戏,在某些情况下甚至是防病毒软件!这增加了恶意软件安装在设备上的可能性,该软件通常看起来合法,但恶意软件将在后台运行。这通常会导致坏人远程访问受感染的设备,这些类型的木马被称为 RAT(远程访问木马)。这使攻击者可以远程访问它已经破坏的设备并泄露他们在文件系统上找到的任何数据。,

木马和老鼠例子 – Emotet, Zeus,在著名的欧洲刑警组织关闭其基础设施之后,Emotet恶意软件最近的活动激增,表明该恶意软件背后的组织并未完全消失。这种臭名昭著的 RAT 已经存在多年,并且一直是世界各地组织的普遍问题。多年来,该恶意软件已被开发出来,并经常用于提供额外的有效负载,例如Trickbot恶意软件。,尽管它经过多年的发展和发展,但 Zeus 银行木马将针对存储在已安装的 Web 浏览器中的数据,例如银行信息和存储的凭据。然后这些将被恶意软件窃取,以便可以通过暗网使用或出售。,

Rootkit,我之前介绍的恶意软件类型都针对设备的操作系统。然而 Rootkit 的一个共同特点是它会针对操作系统的底层内核,这使得 Rootkits 特别聪明。通过针对内核,即操作系统和设备硬件之间的层,它可以高度规避并且很难被防病毒解决方案检测到,因为 AV 解决方案将在总体操作系统而不是底层内核上运行。,

Rootkit 示例 – Necurs,Necurs rootkit 自 2012 年以来一直存在,并且是一种流行的力量,用于分发恶意软件的大规模电子邮件活动。,

机器人/僵尸网络,被称为机器人的受感染设备用于自动执行命令和任务。一旦感染了这种类型的恶意软件,该设备(现在称为机器人)将自动调用坏人的基础设施,即 C2。这是命令和控制的缩写,因为攻击者现在可以控制该设备并且能够发出将在该设备上执行的命令。,部署此类恶意软件的攻击者将寻求将其部署到数以千计的设备上,这些设备统称为僵尸网络。然后,这允许攻击者从每个设备生成流量,并使用他们积累的僵尸网络基础设施创建有针对性的DDoS 攻击。,

僵尸网络示例 – Mirai,Mirai 恶意软件是一个著名的僵尸网络,用于感染物联网设备(物联网)。当冰箱和咖啡机等家用物品在几乎没有身份验证的情况下获得 WiFi 功能时,这成为一个问题。安全性最初并不是这些产品的优先事项,这意味着任何人都可以验证并连接到这些设备。Mirai 背后的恶意软件作者利用了这一安全漏洞,这些设备感染了 Mirai 并用于 DDoS 攻击等恶意活动。,无文件恶意软件最常使用 PowerShell 对您的系统执行攻击而不会留下任何痕迹。这种类型的攻击也称为零足迹攻击,并且特别难以检测,因为它不依赖于将外部恶意(和可检测)二进制文件渗透到您的系统中。,

无文件恶意软件示例 – PowerSploit,基于 PowerShell 的攻击者工具很容易被攻击者使用和使用。PowerSploit 是 PowerShell 模块的集合,每个模块都包含一组独特的脚本,可用于攻击的多个阶段,以执行侦察、提升权限和横向移动。,

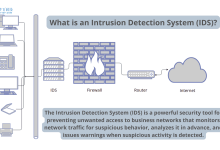

预防与缓解,要保护组织免受最新的恶意软件威胁,传统的 AV 解决方案已不足以保护组织。原因是这些类型的安全解决方案依赖于基于签名的恶意软件检测。这意味着反病毒供应商依赖于拥有他们已识别并可以检测到的恶意软件样本的最新数据库。如果新样本出现并且没有签名,则 AV 无法阻止恶意软件。,EDR(端点检测和响应)解决方案现在是一种更强大、更受欢迎的方法,可以防止和减轻针对组织的恶意软件攻击。EDR 解决方案持续监控设备的所有运行进程、网络连接、注册表更改和行为,以确保设备免受我在本文中确定的各种恶意软件威胁。这种基于机器学习的方法意味着,如果一个恶意软件确实在未被检测到的情况下攻击了设备的文件系统,那么它不太可能成功感染设备以导致其随后表现出的行为死亡。,恶意软件最常见的威胁媒介是通过电子邮件,用户意识是识别和防止员工打开恶意电子邮件的关键,无论它发生什么。一种常见的技术是利用恶意 Word 文档,因为人们在工作中经常会在他们的电子邮件中收到 Word 文档,因此它们更有可能被最终用户打开。恶意 Word 文档通常会包含在后台运行脚本的宏,这些脚本将恶意软件下载到现在受到攻击的设备上。,利用 EDR 解决方案将检测正在加载的宏,识别正在运行的脚本及其连接的位置,并停止运行宏。这种基于行为的深入分析是保护组织免受最新恶意软件威胁的关键。,

,恶意软件是一个大问题已不是什么秘密,无论是用于家庭银行业务和观看 Netflix 的受感染笔记本电脑,还是存储客户信用卡和银行详细信息的数百万英镑的组织。但是一旦机器感染了恶意软件会发生什么?该问题的答案取决于感染了设备的恶意软件类型,因为存在不同类型的恶意软件,每种恶意软件都有自己的恶意特征。本文将概述各种类型的恶意软件并解释它们的设计目的。,

蠕虫示例 – WannaCry,

常见的恶意软件类型有哪些?

版权声明:本文采用知识共享 署名4.0国际许可协议 [BY-NC-SA] 进行授权

文章名称:《常见的恶意软件类型有哪些?》

文章链接:https://zhuji.vsping.com/331568.html

本站资源仅供个人学习交流,请于下载后24小时内删除,不允许用于商业用途,否则法律问题自行承担。

文章名称:《常见的恶意软件类型有哪些?》

文章链接:https://zhuji.vsping.com/331568.html

本站资源仅供个人学习交流,请于下载后24小时内删除,不允许用于商业用途,否则法律问题自行承担。

国外主机测评 - 国外VPS,国外服务器,国外云服务器,测评及优惠码

国外主机测评 - 国外VPS,国外服务器,国外云服务器,测评及优惠码