Linux操作系统中的阻塞队列是一种高效的数据缓存机制,它被广泛应用于各种设备驱动程序和网络协议栈的实现中,为linux系统的性能提升做出了重要贡献。本文将深入探究Linux阻塞队列的原理、数据结构和应用,解密其高效的数据缓存机制,为Linux操作系统的开发者提供有价值的参考和启示。

1.阻塞队列的原理

阻塞队列(Blocking Queue)是在进行队列操作时,当队列为空或满时,队列插入和删除操作被阻塞的一种队列。在Linux系统中,阻塞队列被广泛应用于各种设备驱动程序和网络协议栈的实现中,它可以保证数据的顺序和准确性,并可以防止竞态条件(Race Condition)的出现,从而大大提高了系统的性能。

阻塞队列的特点在于,当队列为空时,插入操作会被阻塞;当队列已满时,删除操作会被阻塞。这样一来,队列的插入和删除操作就可以相互协调,避免了一些错误的操作,从而提高了系统的效率。

2.阻塞队列的数据结构

Linux系统中的阻塞队列通常使用两个指针来实现,一个指向队列头部,另一个指向队列尾部。队列的操作可以分为入队和出队两种,当对队列进行入队操作时,首先要判断队列是否已满,如果队列已满,则当前线程会被阻塞,等待其他线程或进程从队列中取走数据。当对队列进行出队操作时,首先要判断队列是否为空,如果队列为空,则当前线程会被阻塞,等待其他线程或进程插入数据到队列中。

3.阻塞队列的应用

Linux系统中的阻塞队列被广泛应用于各种设备驱动程序和网络协议栈的实现中,例如,网络协议栈中的套接字缓冲区、网络设备驱动程序中的通用缓存机制等。阻塞队列具有以下优点:

(1)提高系统的可靠性和安全性

使用阻塞队列可以避免竞态条件的出现,保证数据的顺序和准确性,并提高系统的可靠性和安全性。

(2)减少CPU资源的消耗

使用阻塞队列可以减少CPU的频繁调度和上下文切换开销,从而降低CPU资源的消耗。

(3)提高系统的性能和效率

使用阻塞队列可以提高系统的性能和效率,避免了无效的等待和竞争,从而提高了系统的吞吐量和响应速度。

4.

随着计算机技术的不断发展,Linux操作系统已经成为了开源软件的代表,其阻塞队列也成为了广泛应用于各种领域的高效数据缓存机制。通过深入探究Linux阻塞队列的原理、数据结构和应用,可以更好地理解其高效的数据缓存机制,为Linux操作系统的开发者提供有价值的参考和启示。希望本文能够对广大读者产生一定的启发和帮助,更好地理解和掌握阻塞队列的原理和应用。

相关问题拓展阅读:

- 容器实战

容器实战

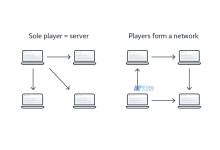

Namespace帮助容器来实现各种计算资源的隔离,Cgroups主要限制的是容器能够使用的某种资源量。

init进程创建的过程:

打开电源–> 执行BIOS/boot-loader—>boot-loader加载Linux内核(内核文件存放在/boot目录,文件名类似vmliunz*)–> 执行的之一个用户态程序就是init进程。

1号进程就是之一个用户态的进程,有它直接或者间接创建了namespace中的其他进程。

特权信号就是Linux为kernel和超级用户去删除任意进程所保留的,不能被忽略也不能被捕获。

由于SIGKILL是一个特例,因为SIGKILL是不允许注册用户handler的,那么它只有SIG_DFL handler,init进程是永远不能被SIGKILL所杀,但是可以被SIGTERM杀死。

进程处理信号的选择:

1.Linux内核里其实都是用task_struct这个接口来表示的。Linux里基本的调度单位是任务。任务的状态有两个TASK_RUNNING(运行态)和睡眠态(TASK_INTERRUPTIBLE,TASK_UNINTERRUPTIBLE).

运行态是无论进程是正在运行中,还是进程在run queue队列里随时可以运行,都处于这个状态。

睡眠是指进程需要等待某个资源而进入的状态,要等待的资源可以是一个信号量,或者是磁盘IO,这个状态的进程会被放入到wait queue队列里。

TASK_INTERRUPTIBLE是可以被打断的,显示为S stat,TASK_UNINTERRUPTIBLE 是不能被打断的,显示的进程为D stat。

在调用do_exit()的时候,有两个状态,EXIT_DEAD,就是进程在真正结束退出的宴漏好那一瞬间的状态;EXIT_ZOMBIE状态,是在EXIT_DEAD之前的一个状态。

可以晌铅通过/proc/sys/kernel/pid_max设置进程更大的数量。如果机器中CPU数目小于等于32,pid_max设置为32768(32K),如果CPU数目大于32,pid_max的数目为N*1024.

在创建容器成功之后, 创建容器的服务会在/sys/fs/cgroups/pids下建立一个字目录,就是一个控制组,控制组里最关键的一个文件是pids.max。

父进程在创建完子进程就不管了,这就是子进程变成僵尸进程的原因。

在主进程里,就是不断在调用带WHOHANG参数的waitpid(),通过这个方式清理容器中所有的僵尸进程。

Containerd在停止容器的时候,就会向容器的init进程发送一个SIGTERM信号,其他进程收到的是SIGKILL信号。

kill()这个系统调用,输入两个参数:进程号和信号,就把特定的信号发送给搜渗指定的进程了。

signal调用,决定了进程收到特定的信号如何来处理,SIG_DFL参数把对应信号恢复为缺省handler, 也可以用自定义的函数作为handler,或者用SIG_IGN参数让进程忽略信号。

如何解决停止容器的时候,容器内应用程序被强制杀死的问题:

在容器的init进程中对收到的信号做转发,发送到容器中的其他子进程,这样容器中的所有进程在停止时,都会收到SIGTERM,而不是SIGKILL信号了。

在/sys/fs/cgroup/cpu这个目录看到cpu的数据

Linux普通的调度的算法是CFS(完全公平调度器)

cpu.cfs_period_us,cfs算法的一个调度周期,是以位秒为单位。

cpu.cfs_quota_us,在一个调度周期里这个控制组被允许的运行时间。

cpu.shares,cpu cgroup对于控制组之间的cpu分配比例,缺省值为1024.

由于/proc/stat文件是整个节点全局的状态文件,不属于任何一个Namespace,因此在容器中无法通过读取/proc/stat文件来获取单个容器的CPU使用率。

单个容器CPU使用率=((utime_2 – utime_1)+(stime_2 – stime_1)) 100.0/(HZ et*1)

无法通过CPU Cgroup来控制Load Average的平均负载。

Load Average是一种CPU资源需求的度量:

平均负载统计了这两种情况的进程:

Load Average = 可运行队列进程平均数 + 休眠队列中不可打断的进程平均数

OOM Killer是在Linux系统里如果内存不足时,就需要杀死一个正在有耐性的进程来释放一些内存。

Linux允许进程在申请内存的时候是overcommit,就是允许进程申请超过实际物理内存上线的内存。

malloc()申请的是内存虚拟地址,系统只是程序一个地址范围,由于没有写入数据,所以程序没有得到真正的物理内存。

oom_badness()函数,判断条件:

1.进程已经使用的物理内存页面数;

2.每个进程的OOM校准值oom_scire_adj。在/proc文件系统中,每个进程都有一个/proc//oom_score_adj的接口文件。

用系统总的可用页面数,乘以OOM校准值oom_score_adj,再加上进程已经使用的物理页面数, 计算出来的值越大,那么这个进程被OOM Killer的几率也越大。

Memory Cgroup是对一组进程的Memory做限制,挂在/sys/fs/cgroup/memory目录下。

journalctl -k查看/var/log/message,看到的信息如下:

1.容器中每一个进程使用的内存页面数量。

2.oom-kill: 可以看到那个容器发生

3.Killed process7445 那个进程被杀死。

Linux内存模型:RSS和Page Cache。

RSS:进程真正申请到物理页面的内存大小。

判断容器实际使用的内存量需要使用memory.stat里的rss值。free获取到的内存值,需要去掉available字段下的值。

Page Cache是进程在运行中读写磁盘文件后,作为Cache而继续保留在内存中,它的目的是为了提高磁盘文件的读写性能。

内存使用量计算公式(memory.kmem.usage_in_bytes表示该memcg内核内存使用量):memory.usage_in_bytes=memory.stat+memory.stat+memory.kmem.usage_in_bytes.

Memory Cgroup OOM不是真正依据内存使用量memory.usage_in_bytes,而是依据working set,working set的计算公式: working_set = memory.usage_in_bytes – total_inactive_file。

swappiness(/proc/sys/vm/swapiness)可以决定系统将会有多频繁地使用交换分区。取值范围为0-100,缺省值为60。

memory.swapiness(Cgroup中的参数)可以控制这个Memory Cgroup控制组下面匿名内存和page cache的回收。

当memory.swapiness=0的时候,对匿名页的回收是始终禁止的,也就是始终不会使用Swap空间。

为了有效地减少磁盘上冗余的镜像数据,同时减少冗余的镜像数据在网络上的传输,选择一种针对容器的文件系统是很有必要的,这类的文件系统被称为UnionFS。

UnionFS实现的主要功能是把多个目录一起挂载在同一目录下。

OverlayFS是Liunx发行版本里缺省使用的容器文件系统。

OverlayFS也是把多个目录合并挂载,被挂载的目录分为两大类:lowerdir和upperdir。

lowerdir允许有多个目录,在被挂载后,这些目录里的文件都是不会被修改或者删除,也就是只读的;upper只有一个,不过这个目录是可读写的,挂载点目录中的所有文件修改都会在upperdir中反映出来。

OverlayFS建立2个lowerdir目录,并且在目录中建立相同文件名的文件,然后一起做一个overlay mount,为将文件合并成为一个。

为了避免容器把宿主机的磁盘写满,对OverlayFS的upper目录做XFS Quota的限流。

docker run –storage-opt size=10M,就能限制容器OverlayFS文件系统可写入的更大数据量。

限制文件大小分为两步:

之一步:给目标目录打上一个Project ID;

第二步:为这个Project ID在XFS文件系统中,设置一个写入数据块的限制。

setProjectID()是调用ioctl(),setProjectQuota()调用quotactl()来修改内核中XFS的数据结构,从而完成project ID的设置和quota的设置。

如何判断是对那个目录做了限制:

根据/proc/mounts中容器的OverlayFS Mount信息,可以知道限制的目录/var/lib/docker2/,目录下的diff目录就是限制目录。

IOPS就是每秒钟磁盘读写的次数,这个数值越大,性能越好。

吞吐量是每秒钟磁盘中数据的读取量。

吞吐量 = 数据块大小 * IOPS。

在Cgroup v1里,bulkio Cgroup的虚拟文件系统挂载点一半在/sys/fs/cgroup/blkio/。

Direct I/O模式,用户进程如果要写磁盘文件,就会通过Linux内核的文件系统层(fileSystem)–>块设备层(block layer)–>磁盘驱动–>磁盘硬件。

Buffer I/O模式,用户进程只是把文件写到内存中就返回,Linux内核自己有线程会被内存中的数据写入到磁盘中Cgroup v1 blkio的子系统独立于memory系统,无法统计到有Page Cache刷入到磁盘的数据量。Linux中绝大多数使用的是Buffered I/O模式。

Direct I/O可以通过blkio Cgroup来限制磁盘I/O。Cgroup V2从架构上允许一个控制组里只要同时有IO和Memory子系统,就可以对Buffered I/O做磁盘读写的限速。

dirty_backgroud_ratio和dirty_ratio,这两个值都是相对于节点可用内存的百分比值。

当dirty pages数量超过dirty_backgroud_ratio对应的内存量的时候,内核flush线程就会开始把dirty page写入磁盘;当dirty pages数量超过dirty_ratio对应的内存量,这时候程序写文件的函数调用write()就会被阻塞住,知道这次调用的dirty pages全部写入到磁盘。

在节点是大内存容量,并且dirty_ratio为系统缺省值为20%,dirty_backgroud_ratio是系统缺省值10%的情况下,通过观察/proc/vmstat中的nr_dirty数值可以发现,dirty pages不会阻塞进程的Buffered I/O写文件操作。

修改网络参数的有两种方法:一种方法是直接到/proc文件系统下的/proc/sys/net目录对参数做修改;还有就是使用sysctl来修改。

创建新的network namespace的方法:系统调用clone()或者unshare()。

Network Namespace工具包:

runC也在对/proc/sys目录做read-only mount之前,预留出了修改接口,就是用来修改容器里/proc/sys下参数的,同样也是sysctl的参数。

在容器启动之前修改网络相关的内容,是可以的,如果启动之后,修改网络相关内容的是不生效的。

docker exec、kubectl exec、ip netns exec、nsenter等命令原理相同,都是基于setns系统调用,切换至指定的一个或多个namespace。

解决容器与外界通讯的问题,一共需要两步完成。

对于macvlan,每个虚拟网络接口都有自己独立的mac地址,而ipvlan的虚拟网络接口是和物理网络接口共享一个mac地址。

veth对外发送数据的时候,peer veth接口都会raise softirq来完成一次收报操作,这样就会带来数据包处理的额外开销。

容器使用ipvlan/macvlan的网络接口,网络延时可以非常接近物理网络接口的延时。

对于需要使用iptables规则的容器,Kubernetes使用service的容器,就不能工作:

docker inspect lat-test-1 | jq..state.Pid

Linux capabilities就是把Linux root用户原来所有的特权做了细化,可以更加细粒度地给进程赋予不同权限。

Privileged的容器也就是允许容器中的进程可以执行所有的特权操作。

容器中root用户的进程,系统也只允许了15个capabilities。

使用不同用户执行程序:

xfs quota功能

centos7 xfs 文件系统配置quota 用户磁盘配额

quota磁盘配额(xfs)

xfs_quota 磁盘配额

xfs_quota 磁盘配额限制篇

XFS文件系统中quota的使用

xfs文件系统quota

Linux学习—CentOS7磁盘配额工具quota

linux 阻塞队列的介绍就聊到这里吧,感谢你花时间阅读本站内容,更多关于linux 阻塞队列,深入探究Linux阻塞队列:解密高效的数据缓存机制,容器实战的信息别忘了在本站进行查找喔。

国外主机测评 - 国外VPS,国外服务器,国外云服务器,测评及优惠码

国外主机测评 - 国外VPS,国外服务器,国外云服务器,测评及优惠码